更新日:2026.5.1 FortiOS:7.6.6

| このページの内容 |

基本編(L3SWからFortigateへの置き換え)

|

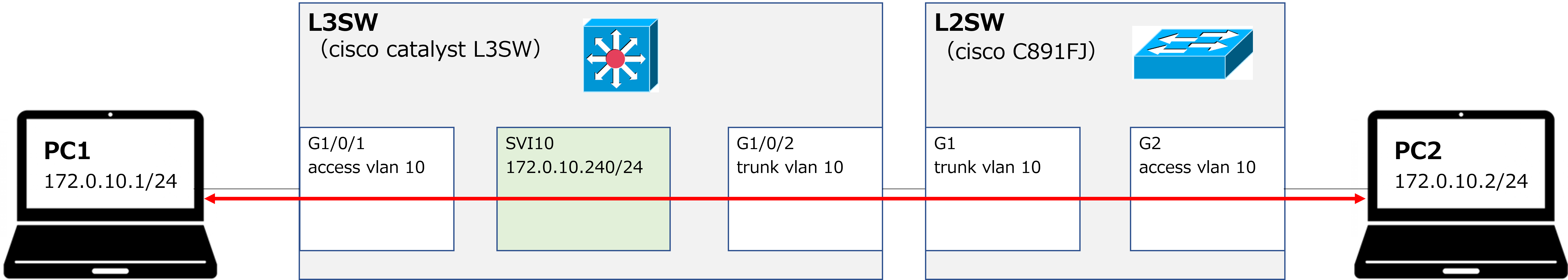

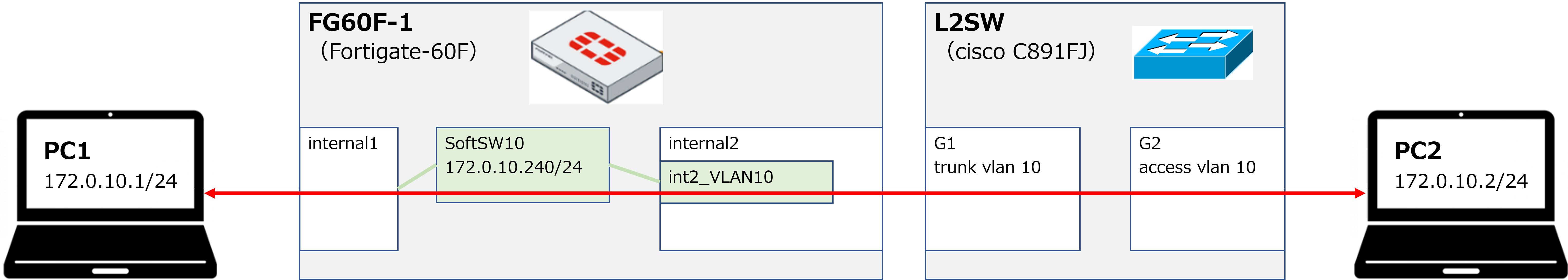

下の図の1枚目のようにPC1とPC2が通信しています。この検証ではL2SWとしてC891を使っています。 この状態からL3SWをFortigateに置き換えると2枚目の図のようになります。 |

【置き換え前】

【置き換え後】

|

えーと、SVI10とSoftSW10っていうのが同じようなものなんですかね? |

|

似てるといえば似てるけど、全く同じ機能かというとそうではないかな。 SVI(Switch Virtual Interface)はインターフェースとの紐づけは不要だけど、Software SWのほうは紐づけが必要だったりとかね。 ということでコンフィグは以下の通り。 |

投入コンフィグ > FG60F-1

| VLAN10用のVLANインターフェース(今回の名前はint2_VLAN10)を作成。 ※自動作成されるアドレスオブジェクト(今回の名前はint2_VLAN10\ address)は削除しておく必要あり。 |

| config system interface edit int2_VLAN10 set vdom root set vlanid 10 set interface internal2 next end config firewall address delete int2_VLAN10\ address end |

| VLAN10用のSoftware SW(今回の名前はSoftSW10)を作成し、internal1とint2_VLAN10をメンバーとして紐づける。 SoftSW10にはIPも付与する。 |

| config system switch-interface edit SoftSW10 set vdom root set member internal1 int2_VLAN10 end config system interface edit SoftSW10 set ip 172.16.10.240/24 set allowaccess ping next end |

※太字は任意の名前でOKです。

動作確認

| PC1(172.16.10.1)からPC2(172.16.10.2)へPingOK |

| >ping 172.16.10.2 Pinging 172.16.10.2 with 32 bytes of data: Reply from 172.16.10.2: bytes=32 time<1ms TTL=255 Reply from 172.16.10.2: bytes=32 time<1ms TTL=255 Reply from 172.16.10.2: bytes=32 time<1ms TTL=255 |

| PC1(172.16.10.1)からFG60FのSoftSW10(172.16.10.240)へPingOK |

| >ping 172.16.10.240 Pinging 172.16.10.240 with 32 bytes of data: Reply from 172.16.10.240: bytes=32 time<1ms TTL=255 Reply from 172.16.10.240: bytes=32 time<1ms TTL=255 Reply from 172.16.10.240: bytes=32 time<1ms TTL=255 |

|

無事成功ですね。そういえばFWpolicyの許可ポリシーは設定しなくていいんですね? |

|

ああ、Software SWに所属しているインターフェース間の通信はデフォルト設定で許可になっているんだ。(拒否することも可能) |

|

なるほど。というか、自動で作成されてしまうアドレスオブジェクトを削除するのが面倒ですね。 |

|

そうなんだよ。少し前のOSまでは自動作成されなかったんだけどね。 |

応用編(複数VLAN間通信)

|

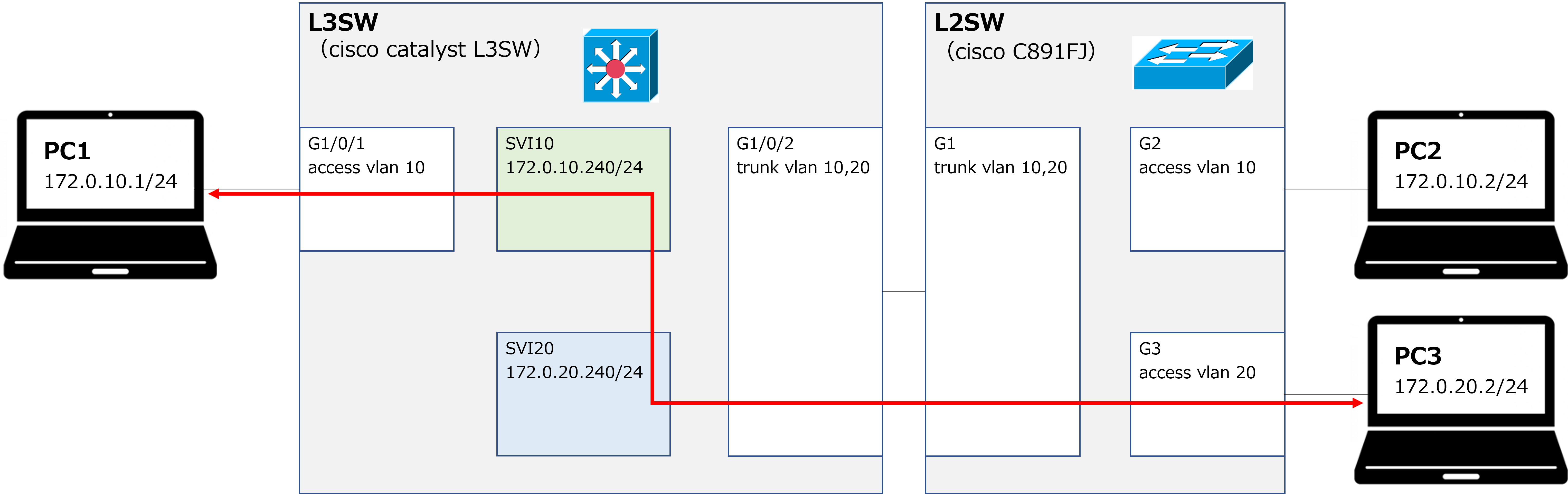

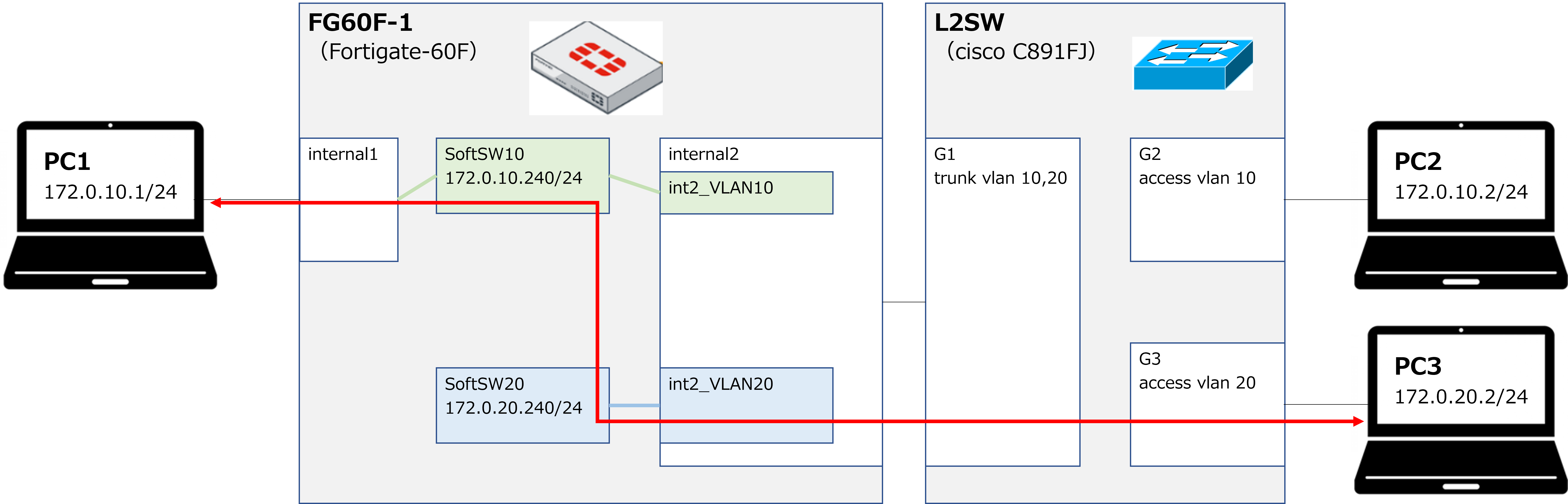

下の図の1枚目のようにPC1とPC3が通信しています。この状態からL3SWをFortigateに置き換えたいと思います。置き換えた図は下図の2枚目の通り。 |

【置き換え前】

【置き換え後】

追加投入コンフィグ > FG60F-1

| VLAN20用のVLANインターフェース(今回の名前はint2_VLAN20)を作成。 ※自動作成されるアドレスオブジェクト(今回の名前はint2_VLAN20\ address)は削除しておく必要あり。 |

| config system interface edit int2_VLAN20 set vdom root set vlanid 20 set interface internal2 next end config firewall address delete int2_VLAN20\ address end |

| VLAN20用のSoftware SW(今回の名前はSoftSW20)を作成し、int2_VLAN20をメンバーとして紐づける。SoftSW20にIPも付与。 |

| config system switch-interface edit SoftSW20 set vdom root set member int2_VLAN20 end config system interface edit SoftSW20 set ip 172.16.20.240/24 set allowaccess ping next end |

| SoftSW10とSoftSW20間の通信を許可するFWpolicyを設定する。アドレスオブジェクトも作成しておく。 |

| config firewall address edit 172.16.10.0/24_VLAN10 set subnet 172.16.10.0/24 next edit 172.16.20.0/24_VLAN20 set subnet 172.16.20.0/24 next end config firewall policy edit 10 set name VLAN10_>_VLAN20 set srcintf SoftSW10 set dstintf SoftSW20 set srcaddr 172.16.10.0/24_VLAN10 set dstaddr 172.16.20.0/24_VLAN20 set action accept set schedule always set service ALL set logtraffic all next edit 20 set name VLAN20_>_VLAN10 set srcintf SoftSW20 set dstintf SoftSW10 set srcaddr 172.16.20.0/24_VLAN20 set dstaddr 172.16.10.0/24_VLAN10 set action accept set schedule always set service ALL set logtraffic all next end |

※太字は任意の名前でOKです。

|

FWpolicyのsrcintfとdstintfはSoftware SW自体の名称だけでOKなんですね。Software SWに所属しているインターフェース名の入力は不要なのですね。 |

|

そうだね。 |

動作確認

| PC1(172.16.10.1)からPC3(172.16.20.2)へPingOK |

| >ping 172.16.20.2 Pinging 172.16.20.2 with 32 bytes of data: Reply from 172.16.20.2: bytes=32 time<1ms TTL=254 Reply from 172.16.20.2: bytes=32 time<1ms TTL=254 Reply from 172.16.20.2: bytes=32 time<1ms TTL=254 |

| PC1(172.16.10.1)からPC3(172.16.20.2)へtrace |

| >tracert -d 172.16.20.2 Tracing route to 172.16.20.2 over a maximum of 30 hops 1 <1 ms <1 ms <1 ms 172.16.10.240 2 <1 ms <1 ms <1 ms 172.16.20.2 |

|

trace結果を見るに、1hop目はSoftSW10のアドレスになっているから、VLAN10から20に想定通りルーティングされているってことですね。 そういえば、catalyst SWでSVIを作成しないときのように、SoftSWにIPアドレスを設定しなかったらどうなるのかな? |

|

その場合でも同一のVLAN間の通信であればできるけど、異なるVLAN間の通信はできなくなる。 |

|

なるほど。SVIがないと異なるVLAN間ルーティングができないのと同じですね。 |

|

そうだね。今回はここまで。閲覧ありがとうございました。 |